Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | ||

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 13 | 14 | 15 | 16 | 17 | 18 | 19 |

| 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| 27 | 28 | 29 | 30 |

Tags

- Pwnable

- basic_exploitation_000

- rev-basic-0

- sint

- CodeEngn

- 포너블

- out_of_bound

- rev-basic-1

- L16

- off_by_one_001

- rev-basic-6

- rev-basic-3

- 코드엔진 베이직

- rev-basic-7

- rev-basic-5

- Dreamhack

- rev-basic-4

- rev-basic-2

- L17

- L18

- coin1

- RCE

- basic_exploitation_001

- 드림핵

- pwnable.kr

- off_by_one_000

- L15

- 코드엔진 베이직 13

- sd카드 리더기

- Basic

Archives

- Today

- Total

서브웨이

dreamhack rev-basic-2 풀이 본문

자 이번에도 파일을 봅시다.

또 같은 방식이네요.

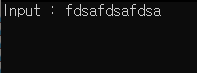

일단 참조된 문자열을 검색해봅시다.

여기도 일단 안보이네요. 그럼 입력값을 검증하는 곳으로 한번 가봅시다.

여기도 출력, 입력 뒤에 정체 불명의 함수가 있네요. 여기서 검증을 하는 것 같습니다.

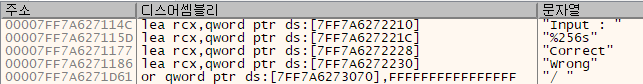

그럼 들어가봅시다.

자 일단 대충 흐름을 보자면 처음에 rcx에는 입력 값의 주소가 들어있습니다. 해당 값을 저장해놓은뒤 12번에 걸쳐서 0x7FF7A6273000에 존재하는 문자열과 입력한 문자열을 차례로 한 글자씩 같은지 비교를 하는 함수입니다.

그럼 0x7FF7A6273000에 어떤 것이 존재하는지 한번 봅시다.

해당 주소를 덤프에서 따라가면 다음과 같은 것들이 존재합니다.

저게 답입니다.

'Reverse Engineering > dreamhack' 카테고리의 다른 글

| dreamhack rev-basic-5 풀이 (0) | 2021.07.28 |

|---|---|

| dreamhack rev-basic-4 풀이 (0) | 2021.07.28 |

| dreamhack rev-basic-3 풀이 (0) | 2021.07.21 |

| dreamhack rev-basic-1 풀이 (0) | 2021.07.21 |

| dreamhack rev-basic-0 풀이 (0) | 2021.07.21 |

Comments