Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | |

| 7 | 8 | 9 | 10 | 11 | 12 | 13 |

| 14 | 15 | 16 | 17 | 18 | 19 | 20 |

| 21 | 22 | 23 | 24 | 25 | 26 | 27 |

| 28 | 29 | 30 | 31 |

Tags

- rev-basic-6

- rev-basic-7

- sd카드 리더기

- Basic

- Pwnable

- rev-basic-4

- out_of_bound

- 코드엔진 베이직 13

- 드림핵

- RCE

- 포너블

- coin1

- L15

- L16

- rev-basic-3

- off_by_one_001

- rev-basic-0

- CodeEngn

- off_by_one_000

- L18

- rev-basic-5

- sint

- 코드엔진 베이직

- basic_exploitation_001

- Dreamhack

- rev-basic-1

- rev-basic-2

- L17

- pwnable.kr

- basic_exploitation_000

Archives

- Today

- Total

서브웨이

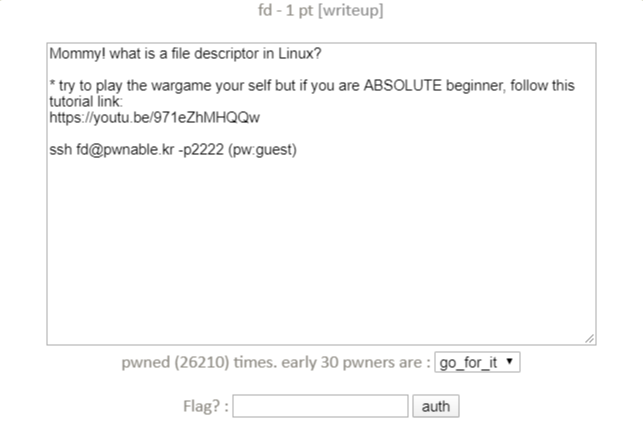

pwnable.kr fd 풀이 본문

자 일단 포너블은 거의 처음이라고 봐도 무방하다. 동아리 스터디에서 이것저것 배우긴 했지만 완벽히 소화하진 못했다.

일단 파일디스크립터에 대해 알아보자.

https://dev-ahn.tistory.com/96

리눅스 - 파일 디스크립터

File Descriptor (파일 디스크립터) [출처: http://dev.plusblog.co.kr/22] 1. 파일 디스크립터 - 시스템으로부터 할당 받은 파일을 대표하는 0이 아닌 정수 값 - 프로세스에서 열린 파일의 목록을 관리하는 테이..

dev-ahn.tistory.com

자세한 설명은 이 블로그에서 보면 된다.

요약하자면 파일 테이블에서 해당 파일의 인덱스값을 정수로 나타낸 것을 파일 디스크립터라고 한다.

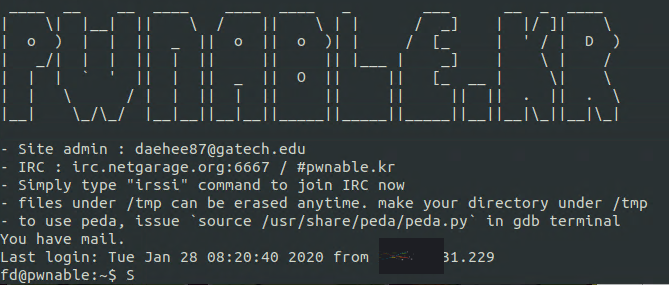

그럼 이제 리눅스 터미널에서 저걸 입력해보자.

그럼 이런 곳으로 들어올 수 있다.

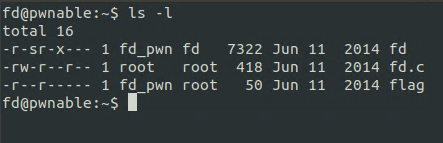

여기엔 이 세 파일이 있는데 flag는 실행권한이 없다. 그러므로 fd.c를 분석해서 fd를 실행해 무언가를 해야할 것 같다.

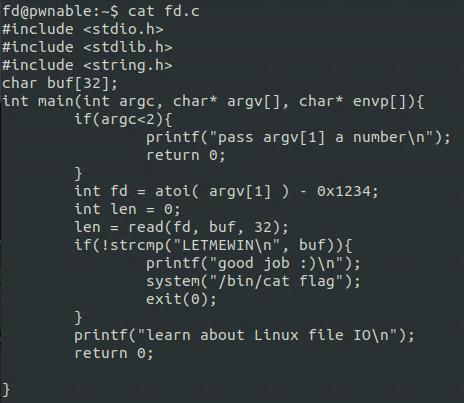

fd.c를 분석해보니 fd값을 stdin으로 만들어 LETMEWIN을 입력하면 플래그가 나올거 같다.

0x1234는 4660이니 fd를 stdin으로 만들려면 첫번째 인자를 4660으로 해주면 된다.

짜잔

아직 처음이라 매우 쉽다. 얼른 더 배우자

'Pwnable > pwnable.kr' 카테고리의 다른 글

| pwnable.kr random 풀이 (0) | 2020.08.11 |

|---|---|

| pwnable.kr passcode 풀이 (0) | 2020.07.21 |

| pwnable.kr flag 풀이 (0) | 2020.02.18 |

| pwnable.kr bof 풀이 (0) | 2020.02.04 |

| pwnable.kr collision 풀이 (0) | 2020.01.29 |

Comments