Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | ||||||

| 2 | 3 | 4 | 5 | 6 | 7 | 8 |

| 9 | 10 | 11 | 12 | 13 | 14 | 15 |

| 16 | 17 | 18 | 19 | 20 | 21 | 22 |

| 23 | 24 | 25 | 26 | 27 | 28 | 29 |

| 30 |

Tags

- sint

- sd카드 리더기

- rev-basic-7

- off_by_one_000

- rev-basic-5

- out_of_bound

- L18

- CodeEngn

- pwnable.kr

- rev-basic-6

- basic_exploitation_000

- rev-basic-3

- Pwnable

- L17

- RCE

- 코드엔진 베이직 13

- Basic

- rev-basic-0

- L15

- 드림핵

- basic_exploitation_001

- off_by_one_001

- rev-basic-4

- 포너블

- coin1

- 코드엔진 베이직

- rev-basic-2

- Dreamhack

- L16

- rev-basic-1

Archives

- Today

- Total

서브웨이

CodeEngn Basic RCE L13 풀이 본문

아주 간결합니다. 왠지 어려울 것 같습니다.

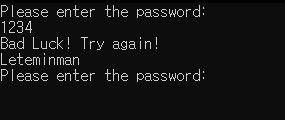

패스워드만 찾으면 될 것 같네요.

일단 패킹은 안되어있습니다.

근데 디버거로 열려고하니 열리지가 않습니다. 한참을 헤매다가 찾아보니 C#으로 만들어진 파일은 닷넷프레임워크가 없는 환경에서는 분석이 되지 않는다고 합니다.

그럼 닷넷 디컴파일러 중에 프리웨어 중 아무거나 설치합니다. 저는 JetBrains의 dotPeek을 설치했습니다.

https://www.jetbrains.com/decompiler/

dotPeek: Free .NET Decompiler & Assembly Browser by JetBrains

dotPeek is a free tool based on ReSharper. It can reliably decompile any .NET assembly into C# or IL code.

www.jetbrains.com

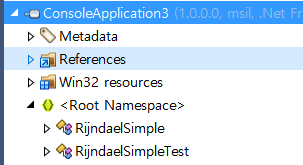

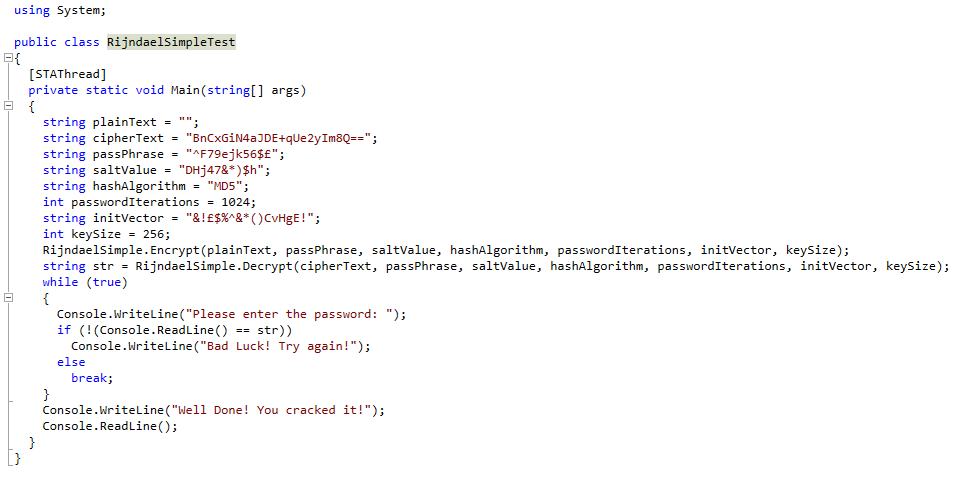

디컴파일러로 파일을 열어보니 이런게 존재합니다.

대충보니 MD5로 암호화가 되어있는 듯 합니다.

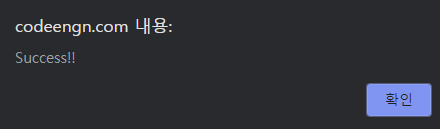

복호화를 해도 되겠지만 간단하게 코드한줄만 추가해서 알아내봅시다.

위 파일을 저장하고 비주얼 스튜디오로 불러옵니다.

간단하게 이렇게 한줄만 추가해주어서 복호화한 문자열을 알아냅니다.

Let'em in man.... 재밌네요.

'Reverse Engineering > CodeEngn' 카테고리의 다른 글

| CodeEngn Basic RCE L15 풀이 (0) | 2020.01.16 |

|---|---|

| CodeEngn Basic RCE L14 풀이 (0) | 2020.01.16 |

| CodeEngn Basic RCE L12 풀이 (0) | 2020.01.15 |

| CodeEngn Basic RCE L11 풀이 (0) | 2020.01.10 |

| CodeEngn Basic RCE L10 풀이 (0) | 2020.01.09 |

Comments